Depuis quelques jours, la scène underground de la Nintendo Switch est en ébullition. Depuis le 21 avril dernier, plus précisément. Ce jour-là, un groupe d'anonymes met en ligne un fichier nommé Tegra X1 Boot ROM sur la plateforme de partage de textes Pastebin. Cet événement va être à l'origine d'une avalanche de releases et d'informations de la part des trois plus grands groupes de hackers qui travaillaient sur la nouvelle console de Nintendo.

Si vous n'avez pas pu suivre ce qu'il s'est passé ou si vous souhaitez simplement avoir un résumé de tout ce qui a été déversé depuis près de deux semaines, vous êtes sur la bonne page. Ce dossier récapitulatif va tout d'abord revenir sur l'élément déclencheur de toute cette affaire, puis s'attarder point par point sur les multiples publications qui en ont émané, et enfin faire le bilan sur les possibilités actuellement offertes, sur le futur du hack de la Nintendo Switch ainsi que sur la façon dont Nintendo pourrait riposter.

Bonne lecture ! 🙂

Introduction

Octobre 2017 : une info passée presque inaperçue

Le 15 octobre 2017, le hacker SciresM informe sur le réseau social Twitter qu'il est parvenu à réaliser un dump (une « copie des données ») du Tegra 210 Boot ROM avec l'aide de la Team ReSwitched.

L'annonce n'avait alors pas fait grand bruit, bien qu'elle signait une nouvelle étape dans le hack de la Switch : en effet, les hackers allaient pouvoir faire de la « rétro-ingénierie » avec ces données dans le but de trouver une vulnérabilité dans le processus de démarrage de la console. Et en règle générale, lorsqu'une telle vulnérabilité est découverte, cela se traduit par une possibilité de prise de contrôle totale de la console, et donc de tout ce qui en découle : installation d'un Custom Firmware, lancement de homebrews (programmes non-signés), etc.

Mais tout ceci est relativement resté dans l'ombre de l'actualité, puisque quelques jours plus tard la même Team ReSwitched annonçait la mise en ligne de sa boîte à outils PegaSwitch pour les consoles en version 3.0.0...

Janvier à Avril 2018 : des promesses en veux-tu en voilà

Au lendemain du jour de l'an et quelques jours suivants le Chaos Communication Congress (qui s'est déroulé en toute fin d'année 2017), soit le 2 janvier 2018, la Team Xecuter révèle sur son site internet qu'elle détient « la solution » pour la Nintendo Switch et qu'elle la partagera bientôt, dans le courant printemps 2018.

Cette fameuse « solution », dont personne ne sait quelle est la forme exacte, semble d'autant plus séduisante qu'elle est certifiée compatible avec toutes les versions de la console. De plus, malgré le caractère lucratif revendiqué de la Team-Xecuter, cette dernière est déjà bien implantée dans le domaine du hack de consoles et est donc a priori exempte de tout soupçon de fake. Bref, tous les éléments sont réunis pour croire à une future et véritable révolution dans le hack de la Nintendo Switch.

Crédit image : Team-Xecuter

Après cette grandiloquente annonce, tout le monde pense qu'il ne reste plus qu'à sagement attendre les prochains communiqués de la Team-Xecuter, qui par ailleurs informe le 15 janvier sur ses forums que sa solution sera disponible en deux versions : une avec soudure, et une sans. Mais c'est sans compter sur la troisième et célèbre équipe de hackers nommée Fail0verflow...

C'est en effet le 7 janvier 2018, soit moins d'une semaine après l'événement crée par les membres du groupe Xecuter, que la Team Fail0verflow met en ligne sur son compte Twitter une courte vidéo montrant la preuve qu'elle détient un exploit coldboot, baptisé shofEL2, grâce au NVIDIA Tegra. Ce fameux processeur dont on avait parlé discrètement en octobre 2017...

We made a nice scroller for Switch 🙂 pic.twitter.com/kUWTVMQf8s

— fail0verflow (@fail0verflow) 7 janvier 2018

Les questions se bousculent : est-ce que la Team Fail0verflow, connue pour ne partager pratiquement aucune de ses découvertes, a-t-elle pour intention de faire une release ? L'exploit est-il compatible avec toutes les versions de la Switch ? Quelles sont les limites ? Peu de questions vont obtenir une réponse, mais une chose est presque sûre : étant donné que l'exploit utilise une faille du CPU (processeur), cela veut dire qu'il est très certainement compatible avec toutes les versions du firmware...

Alors que la Team-Xecuter et la Team Fail0verflow occupent tout le devant de la scène underground, la Team ReSwitched décide elle aussi de ressortir de l'ombre le 17 février 2018 en annonçant sur le compte Twitter de Kate Temkin qu'elle est également en possession d'un exploit du même genre, surnommé Fusée Gelée. L'annonce est accompagnée d'une vidéo mise en ligne sur la plateforme YouTube ainsi que d'un fichier texte révélant entre autres que des images non-signées pouvaient être exécutées et que l'exploit prenait parti du processeur Tegra. Tiens, comme on le retrouve...

Le « grand public » commence donc à comprendre qu'un nombre croissant de hackers a réussi à mettre la main sur les données de ce fameux processeur Tegra et que des failles ont été trouvées dessus. Peut-être s'agit-il d'une seule et même faille ? Une chose semble sûre, au moins trois grands groupes de hackers se livrent secrètement à une sorte de « course » pour publier en premier quelque chose de solide et fonctionnel :

- La Team-Xecuter, qui promet une release prochaine mais certainement payante ;

- La Team Fail0verflow, qui demeure comme à son habitude très discrète quant à toute possibilité de release ;

- La Team ReSwitched, qui n'a pas non plus donné de précision quant à une éventuelle release.

Les semaines qui suivirent ces grands événements de début d'année 2018 furent relativement calmes, sans être totalement dépourvues d'actualité. Ainsi, la Team Fail0verflow démontra le 6 février 2018 qu'elle était en capacité de lancer Linux grâce à son exploit, Ktemkin et la Team Reswitched promirent dans une F.A.Q. parue le 4 avril 2018 une sortie pour l'été d'une chaîne d'exploit et d'un Custom Firmware appelé Atmosphere, tandis que la Team-Xecuter repoussa le 15 février 2018 la sortie initiale prévue pour le printemps en communiquant qu'ils souhaitaient « finaliser » leur produit (ou le sécuriser autant que possible pour éviter toute rétro-ingénierie).

Bref, tout semblait plus ou moins paisible, jusqu'au jour où...

Historique

21 avril 2018 : le jour du leak

L'avenir semblait radieux pour la scène underground Switch, le grand public savait qu'il pouvait compter sur le groupe à but lucratif Xecuter pour une commercialisation imminente de leur « solution » ainsi que sur l'alliance ReSwitched-Ktemkin pour une alternative Open-Source pour l'été 2018. Du côté de chez Fail0verflow en revanche, il y avait comme toujours peu d'espoir de voir une quelconque release.

Puis le leak est arrivé... Un beau jour, sans crier gare... Un 21 avril, le « jour du chêne » dans le calendrier républicain. Un jour qui a connu beaucoup d'événements inattendus et/ou marquants, tel que l'accord du droit de vote aux femmes en 1944 par Charles de Gaulle, le putsch des généraux à Alger en 1961, mais également la première parution du journal de Spirou en 1938, la sortie de la Game Boy en 1989, et plus récemment la mort du chanteur Prince en 2016.

Un groupe de hackers, déjà connu pour avoir mis en ligne des clés pour le dump de jeux Switch, a en effet leaké le 21 avril 2018 le Tegra X1 Boot ROM, le fameux fichier utilisé par les trois équipes de hackers pour trouver des vulnérabilités dans le démarrage de la console. Bien qu'il ne s'agissait pas d'une fuite d'un exploit ni d'un Custom Firmware, le leak de ce fichier a tout de même mis à disposition de tous les développeurs ce sur quoi avait secrètement travaillé d'arrache-pied un grand nombre de hackers.

Ni une, ni deux, des tas de programmeurs ont commencé à s'intéresser à tout ceci, et un grand nombre de releases provenant de différentes sources ont rapidement suivi, tels que des scripts de débogage du bootrom accompagnés d'outils populaires de rétro-ingénierie. Puis, seulement deux jours après le leak, soit le 23 avril 2018, une autre source anonyme a partagé cette fois-ci le bug du Tegra X1 utilisé par les Teams de hackers, avec un ton volontairement provocateur.

Et parce que le piratage est facile, voici le bug Tegra X1.Source anonymeLe Tegra X1 RCM oublie de limiter le champ wLength de 8 octets longs Setup Packet dans certains transferts de contrôle USB. La requête de point de terminaison standard GET_STATUS (0x00) peut être utilisée pour réaliser des memcpy (copies de mémoire) arbitraires à partir d'une commande RCM malveillante et écraser la pile de ROM de démarrage (la pile de Boot ROM) avant les vérifications de signature et après que le Boot ROM envoie l'UID. Il faut une connexion USB et un moyen d'entrer dans le RCM (les touches « Power », « Home » et « volume + » doivent être pressées simultanément).

À l'attention de :

- ReSwitched

- fail0verflow

- SwitchBrew

- BBB

- Team Xecuter

- Team SALT

Rappel : Les vrais hackers piratent en silence. Vous êtes tous nuls.

23 & 24 avril : l'avalanche de releases

En apprenant cette nouvelle, la Team ReSwitched et Ktemkin ont alors décidé d'ouvrir leur dépôt GitHub de leur projet Fusée Launcher plus tôt que la date prévue à la base, le 15 juin de cette année 2018. Ce loader, qui tire parti de l'exploit Fusée Gelée (CVE-2018-6242), permet de charger de petits paquets de code (ce que l'on appelle des payloads) sur des appareils équipés d'un processeur Tegra X1 via USB.

Rapidement, elle fut suivie à la surprise générale par la Team Fail0verflow, qui avait initialement pour objectif de tout publier le 25 avril, soit seulement 2 jours après la révélation du hack. Dans un premier temps, des annonces quelques peu rocambolesques à propos d'une technologie nommée SwitchX soi-disant « révolutionnaire » pour la modification de Nintendo Switch, tandis que leurs illustrations laissaient penser à une vaste blague, furent communiquées depuis le compte Twitter du groupe.

Quelques instants plus tard, c'étaient pas moins de quatre dépôts GitHub relatifs au hack du processeur Tegra X1 inclus dans la Switch que la Team Fail0verflow a décidé d'ouvrir au grand public : switch-linux ; switch-u-boot ; switch-coreboot et switch-arm-trusted-firmware. Ces derniers s'avéraient surtout utiles pour démarrer Linux sur Nintendo Switch via le hack récemment découvert.

Le même jour, le célèbre développeur Plutoo (connu aussi sous le pseudonyme de qlutoo) est sorti de sa tanière pour livrer son ultime release, le code source de son exploit découvert sur le firmware 3.0.0. Ultime, car elle fut suivie d'un tweet de l'auteur annonçant son retrait de la scène Switch.

C'est le lendemain que la Team Fail0verflow décida enfin de partager son exploit ShofEL2 ainsi qu'un long billet sur son blog détaillant toutes les étapes d'installation et d'utilisation.

... and i'm out! no more switch for me. was damn fun though

— plutoo (@qlutoo) 23 avril 2018

L'annonce et la release quasi-simultanées des exploits Fusée Gelée et ShofEL2 furent un événement important pour les internautes. En effet, non seulement nous avions pu avoir la confirmation que les deux teams utilisaient la même vulnérabilité, mais en plus nous apprenions à quel point il était facile d'activer le mode RCM (Reliability-Centered Maintenance), appelé également Recovery, et de l'utiliser pour lancer du code non-signé. En outre, nous avions du concret, quelque chose de testable et d'utilisable ! Que demander de plus ?

23 & 24 : l'avalanche d'infos

Tandis que les multiples releases pleuvaient et occupaient les développeurs, le grand public - qui ne savait pas vraiment quoi faire de tout ceci - eut droit à diverses informations sur le hack de la Nintendo Switch.

C'est notamment le projet Atmosphère qui retint l'attention. Si vous ne savez pas ce dont il s'agit, sachez que ce doux nom a été choisi pour être le nom de code du premier Custom Firmware de la Team ReSwitched (et donc très probablement le premier de la Nintendo Switch aussi), qui devait être mis en ligne le 15 juin prochain, en même temps que Fusée Gelée. Si les derniers événements ont précipité la release de l'exploit, il n'en a pas été de même pour Atmosphère : l'élaboration d'un Custom Firmware est effectivement complexe et nécessite de nombreux bêta-tests, afin de s'assurer que les chances de brick (de casser totalement sa console) soient minimes.

En revanche, et comme l'a souligné le développeur SciresM qui travaille dessus d'arrache-pied, le dépôt GitHub a été ouvert au public et le projet est donc désormais Open-Source. Ce qui signifie que tout le monde peut contribuer à la conception de ce Custom Firmware ! SciresM a également conseillé pour les intéressés d'effectuer un dump de la NAND de leur console dès que les outils le permettant seraient disponibles, dans le but d'avoir des chances de restaurer la console en cas de problème technique.

Des informations ont également été révélées sur la puissance du Tegra X1. En effet, la Team Fail0verflow s'est adonnée à quelques sympathiques tests depuis un Linux exécuté sur leur Switch. Entre autres, il a été confirmé que le célèbre émulateur de GameCube/Wii Dolphin pouvait être lancé, et que le jeu The Legend of Zelda: Wind Waker tournait à 20-25 images par seconde. La team s'est également amusée à lancer l'émulateur de Switch Yuzu depuis leur Switch, émulant ainsi une Nintendo Switch depuis un Linux lancé sur une Nintendo Switch !

Toutes ces nouvelles ont en tout cas été très bien accueillies, puisqu'elles confirmèrent tout le potentiel et la robustesse de la dernière console de Nintendo, et qu'elles firent naître l'espoir de pouvoir un jour bénéficier d'émulateurs de Wii, de GameCube, mais également d'anciennes autres consoles.

ShofEL2 also supports running Switch homebrew. Technically. pic.twitter.com/pIcxvmsgPj

— fail0verflow (@fail0verflow) 23 avril 2018

Du 25 avril à maintenant

Depuis que les deux principales team de hackers ont publié tous les codes et instructions nécessaires au lancement de payloads et à l'exploitation de la faille du Tegra X1, de nombreux développeurs ont suivi et ont commencé un grand nombre de projets, consultables dans la rubrique « Les releases » ci-dessous.

Si vous souhaitez sauter directement au bilan de toute cette affaire, vous pouvez cliquer ici.

Les releases

Fusée Gelée et Fusée Launcher, par Team ReSwitched & ktemkin

La première release nous vient de la collaboration entre la Team ReSwitched et ktemkin. Il s'agit de l'exploit Fusée Gelée et du programme de chargement de payloads Fusée Launcher. Ce dernier n'est compatible encore qu'avec les Linux et les Mac, qui doivent être dotés de Python 3 ainsi que de quelques autres paquets (tutoriel à venir très prochainement).

ShofEL2 par Team Fail0verflow

L'exploit ShofEL2 utilise la même faille que Fusée Gelée, mais est signé Team Fail0verflow, qui n'est pas connu pour partager ses travaux. Les instructions pour l'installer et l'utiliser sont assez techniques et nécessitent quelques connaissances. Elles sont disponibles sur le dépôt GitHub, visitable en cliquant sur le bouton juste en-dessous.

nx-hbl par Plutoo

À la vue de cette nouvelle ère dans le hack de la Nintendo Switch, le célèbre développeur Plutoo a décidé de quitter la scène et de publier le code source de son dernier travail, l'exploit homebrew compatible avec les versions du firmware inférieurs ou égaux à 3.0.0 de la Nintendo Switch. Aucune documentation n'a été malheureusement fournie, même pas de commentaire dans le code... Quoiqu'il en soit, on ne peut que souhaiter une bonne continuation à Plutoo !

Fichiers IDC par SciresM

Crédit schéma : MaxConsoles

Le développeur SciresM, membre de la Team ReSwitched, a mis en ligne une copie de son fichier tz_5x.idc pour permettre à des développeurs de se pencher sur le Secure Monitor (TruztZone) du firmware 5.0.0. Il a également conseillé, sur son Twitter, de jeter un coup d'oeil à Exosphere pour les personnes curieuses de savoir comment le SecMon fonctionne et ne souhaitant pas faire de RE (?).

Ça n'est pas tout, le même hacker a ensuite partagé ses fichiers IDC pour le module système "Loader" de la Nintendo Switch, sur les firmwares 1.0.0, 3.0.0 et 5.0.0. Et comme pour le précédent, il conseille aux curieux d'aller faire un tour du côté de Stratosphère. Oh, et petite note : ces fichiers font plus de 30 000 lignes, ne vous étonnez donc pas si votre onglet met un peu de temps à charger !

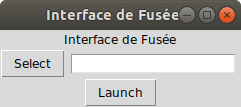

Web Fusée Launcher par ksamj202

Le développeur atlas44 s'est amusé à réaliser une petite version web du Fusée Launcher de la Team ReSwitched. Sobrement baptisé Web Fusée Launcher, ce petit outil permet tout simplement de lancer des payloads depuis son navigateur internet plutôt que de passer par un terminal.

Fusée Gelée avec Raspberry Pi 3 par DarkMelman

Crédit photo : MaxConsole

DarkMelman, membre des forums de GBAtemp, a annoncé avoir réussi à lancer des payloads depuis son Raspberry Pi 3 et a partagé son script sur GitHub.

NXLoader par DavidBuchanan314

Crédit screenshot : MaxConsole

Cette fois-ci, c'est au tour de DavidBuchanan314 de nous livrer un outil qui permet de lancer des payloads depuis un appareil Android ! L'auteur précise qu'il s'agit de sa première application Android et que, de ce fait, elle est encore au stade « alpha », c'est-à-dire qu'il ne s'agit pas d'une version définitive.

Moonflower par moriczgergo

Voici le premier payload réellement « utile » pour la Nintendo Switch. Développé par moriczgergo, moonflower permet d'effectuer un dump (une copie des données) des fusibles et du GPIO. Le développeur indique avoir réalisé son payload grâce à la branche « poc_nvidia » du dépôt d'Atmosphère.

Fusée à la Framboise par moriczgergo

Le même programmeur moriczgergo a partagé peu de temps après son autre projet, Fusée à la Framboise, qui est simplement une image « Raspbienne » bouclant Fusée Gelée à l'infini afin de pouvoir lancer un payload sur sa Switch en connectant simplement sa console à son nano-ordinateur. Le script est censé fonctionner sur tous les modèles de Raspberry, mais l'auteur précise qu'il est préférable d'avoir un Raspberry Pi Zero.

Hekate par naehrwert

Crédit photos : MaxConsoles

Le développeur naehrwert a mis en ligne le 30 avril le premier payload de qualité : hekate_ipl. Sous ce nom se cache un petit couteau suisse, qui peut entre autres remplacer bootloader/package1 afin de charger un Custom Firmware (ne fonctionne toutefois que sur les firmwares 2.0.0 et inférieurs) et afficher toutes les informations des fusibles et des touches de la console.

Hekate permet également la sauvegarde du module eMMC sur la carte microSD insérée dans la console (formatée en FAT32), mais en ne prenant que les principales partitions du système trouvées dans la NAND (de 32 Gb) et en sautant la section « user/game » (de 26 Gb). Ce qui pourra toujours être utile dans le cas où il faudra générer des futures configurations emuNAND, explorer son eMMC et réaliser des modifications. Attention toutefois, toute manipulation de l'eMMC est à vos risques et périls !

Deux forks de Hekate ont été réalisé par les programmeurs rajkosto et sweetlilmre, afin de permettre le dump de toutes les partitions possibles sur une carte microSD formatée en FAT32 ou exFAT. Notez que les plus vieilles versions du firmware de la Nintendo Switch ne supportent pas les cartes microSD ayant un volume trop large et/ou formatée en exFAT.

Enfin, le fork plus complet à ce jour a été réalisé par CTCaer, qui allie optimisations et corrections de bug.

TegraRcmSmash par rajkosto

Lorsque Fusée Launcher a été partagé et que la communauté s'est aperçue que Windows n'était pas supporté alors qu'il est le système d'exploitation le plus utilisé sur la planète, il n'a pas fallu attendre longtemps avant que des développeurs s'y attèlent. C'est le développeur rajkosto qui a été le plus rapide avec son TegraRcmSmash, ré-implémentation de Fusée Launcher codé en C++.

biskeydump par rajkosto

Décidément, rajkosto est en forme ! Ce dernier a mis en ligne un petit payload, biskeydump, qui comme son nom l'indique effectue un dump des clés BIS de la Switch sur lequel il est chargé. Ces clés pourraient être utilisées plus tard avec le décryptage des contenus eMMC sur son ordinateur de bureau ou portable.

rocontrol par moriczgergo

Ce nouveau projet rocontrol réalisé par moriczgergo permet à tous les utilisateur allergiques aux terminaux de jouir d'une sobre et efficace interface graphique pour le lancement de ses payloads sur sa Nintendo Switch..

SwitchImageViewer par LetsPlentendo

Voici un payload pas très utile, mais qui a au moins le mérite d'exister et peut-être d'aider les nouveaux programmeurs intéressés par la conception de payloads ! SwitchImageViewer est développé par LetsPlentendo et, une fois chargé sur la Nintendo Switch, affiche une image. Oui, c'est tout. Enfin, vous avez quand même la possibilité de choisir l'image à afficher, en suivant les instructions indiquées sur le dépôt GitHub du projet.

Painless Linux par natinusala

#Linux sur #Switch ! 😎 Le tuto sera publié dès que possible ! 😉 pic.twitter.com/VmtfLc5nqw

— Custom Protocol (@CustomProtocol) 9 mai 2018

Difficile de suivre les prescriptions de la Team Fail0verflow pour un novice... Heureusement qu'il existe des développeurs tel que natinusala ! Son payload Painless Linux permet de lancer très facilement Linux sur sa Nintendo Switch, à condition d'avoir une carte microSD flashée avec une image d'une distribution Linux et insérée dans la Nintendo Switch au moment du chargement du payload.

Bilan

Que peut-on actuellement faire ?

La question que tout le monde se pose naturellement après de telles releases, c'est : « concrètement, qu'est-ce que je peux faire avec tout ça aujourd'hui ? ».

Eh bien, pour l'instant, pas grand chose sinon attendre, à moins que vous ne soyez un développeur... Il faut se rappeler que la fuite du fichier de données du Tegra X1 Boot ROM a précipité les choses, et que les hackers des groupes Fail0verflow et ReSwitched avaient en tête de faire leur release à une date ultérieure donnée. Par exemple, le Custom Firmware Atmosphère devait sortir le 15 juin prochain conjointement avec le Fusée Launcher, actuellement son dépôt GitHub a été ouvert publiquement mais il reste des peaufinages à faire avant une éventuelle release.

On ne peut pas non plus dire que l'on ne peut rien faire du tout : tous les payloads listés ci-dessus sont chargeables et il est également possible de démarrer sur un Linux depuis sa Switch. Mais ceci se résume à cela, à l'heure actuelle.

Quel futur pour le hack de la Nintendo Switch ?

L'avenir de la scène underground Switch s'annonce plutôt bon : alors que le Custom Firmware Atmosphère devrait faire son apparition dans les semaines à venir, la Team ReSwitched travaille également à côté sur son Homebrew Launcher (nom de code nx-hbl) pour effectuer un portage de celui-ci sur les versions 5.0.x. Une vidéo de SciresM a d'ailleurs été partagée sur sa chaîne YouTube afin de prouver la réelle avancée de la besogne.

Il reste maintenant à espérer que les instants d'euphorie qu'a connu la scène ne soient pas éphémères et que les développeurs tout comme les hackers continueront de travailler et d'exploiter toutes les nouvelles possibilités offertes par la vulnérabilité du NVIDIA Tegra X1.

Comment Nintendo pourra-t-il riposter ?

De nombreux grands journaux, toujours à la recherche de sensationel, ont titré que cet exploit serait « impatchable » par Nintendo. Je ne suis pas un expert en la matière, mais je suis presque sûr que, pour le coup, c'est vrai. Du moins pour les consoles produites et achetées avant le 23 avril 2018. Je vois effectivement mal comment Nintendo pourrait corriger une faille qui se situe au démarrage et au niveau du processeur de sa console.

En d'autres termes, les exploits Fusée Gelée, ShofEL2 et autres seront théoriquement toujours utilisables sur votre console, et ce quel que soit la version du firmware !

En revanche, il est certain que toutes les informations que je vous ai exposées ici ont été remontées à la compagnie japonaise et que les futurs modèles de Switch risquent d'avoir un Tegra patché. Si vous ne vous êtes toujours pas procuré la petite nouvelle de Big N et que vous vous intéressez à son hack, je crois que c'est le moment ou jamais...

Dis, tu peux m'écrire des tutos, j'y comprends rien !

Mais bien sûr, j'y travaille ! ;D Le premier, qui devrait être publié vendredi ou samedi, vous apprendra à activer le mode RCM de votre Switch, et sera suivi par un autre tuto publié probablement cette fin de semaine pour exécuter un Linux depuis votre console. Alors je vous conseille de suivre soit nos comptes sur votre réseau social favori (Twitter, Facebook, Google+ ou même FlickR) soit notre flux RSS ! 😀

C'est ainsi que s'achève (enfin ?) ce dossier récapitulatif des derniers événements de la scène underground Switch. L'erreur étant humaine, n'hésitez pas à me reprendre en commentaire si vous voyez une faute ou quoi que ce soit ! Et n'hésitez pas non plus à poser vos questions, nous essaierons d'y répondre dans la mesure du possible ! 🙂

Enfin, pour finir en bonne et due forme, nous vous souhaitons comme toujours un bon hack !

Excellent article, Super bien synthétisé ! merci

@lordbarthos merci, heureux de savoir que l'article t'a plu !

J'aime bien la phrase : Dis, tu peux m’écrire des tutos, j’y comprends rien !

xD sinon le Hack de la Nintendo Switch est vraiment entre de bonne mains

Vive le Hack et vive la Switch x)

@Nicolas merci ! Eh oui, espérons que ça dure !

Eh oui, espérons que ça dure !

Bravo ! Un article très bien rédigé !

@Alain2 merci beaucoup !